Alerta Microsoft: conheça golpe que ataca login sem senha

O objetivo dos criminosos é obter acesso a contas sem precisar roubar a senha da vítima

A Microsoft divulgou nesta semana um alerta sobre uma nova campanha de phishing que tem como alvo contas corporativas e usa recursos de Inteligência Artificial (IA) para aumentar a eficiência dos ataques.

A ação foi identificada pela equipe de Pesquisa de Segurança do Microsoft Defender e explora o sistema de autenticação por código de dispositivo, recurso usado em aparelhos como TVs inteligentes e impressoras.

O objetivo dos criminosos é obter acesso a contas sem precisar roubar a senha da vítima.

COMO FUNCIONA O GOLPE?

O ataque começa com o envio de e-mails falsos que simulam mensagens urgentes. Entre os temas usados estão cobranças, propostas comerciais, arquivos compartilhados e avisos sobre senha. A intenção é fazer a pessoa clicar rapidamente no link sem desconfiar.

Ao acessar o endereço, a vítima é levada para uma página que imita ambientes oficiais. Em seguida, recebe a orientação para entrar no portal legítimo da Microsoft e inserir um código exibido na tela.

Esse código, no entanto, foi gerado pelos próprios criminosos. Quando o usuário confirma o acesso, acaba autorizando a sessão criada pelos invasores.

POR QUE O ATAQUE PREOCUPA

Segundo a Microsoft, campanhas anteriores dependiam de códigos criados com antecedência e que expiravam em 15 minutos. Agora, os criminosos passaram a gerar o código no momento em que a vítima abre o link.

Na prática, isso aumenta bastante a chance de sucesso, porque o código continua válido no instante em que o usuário tenta entrar na conta.

Além disso, a estrutura usada pelos golpistas conta com automação em larga escala, servidores temporários e textos criados por IA, adaptados ao perfil de cada alvo.

USO DE IA DEIXA MENSAGENS MAIS CONVINCENTES

A empresa informou que ferramentas de IA generativa foram usadas para montar e-mails personalizados. As mensagens podem citar setor de atuação, cargo da vítima e temas ligados à rotina profissional.

Com isso, o golpe parece mais legítimo e aumenta a probabilidade de clique.

Em muitos casos, os criminosos também pesquisam dados públicos e estruturas internas das empresas para identificar executivos, profissionais do financeiro e funcionários com acesso sensível.

O QUE ACONTECE APÓS O LOGIN

Depois que conseguem autorização, os invasores usam os tokens de acesso para entrar na conta corporativa. A partir daí, podem ler e-mails, criar regras para esconder mensagens, redirecionar comunicações e coletar informações estratégicas.

Também há risco de movimentação lateral dentro da empresa, com tentativa de alcançar outros sistemas conectados.

COMO SE PROTEGER

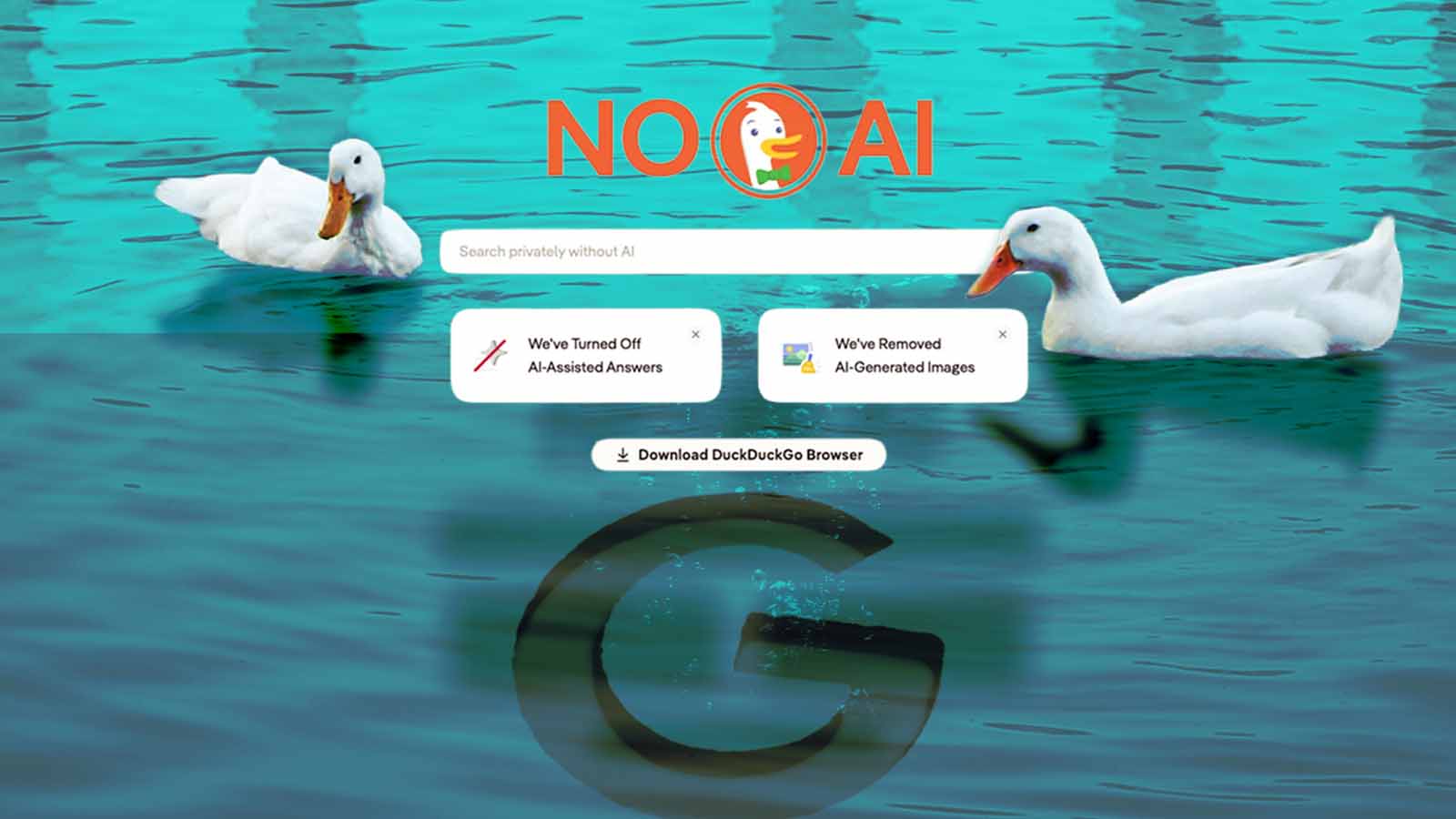

Especialistas recomendam atenção redobrada com mensagens externas e links inesperados. Mesmo quando a página aberta parece oficial, o usuário deve confirmar se o pedido de autenticação faz sentido.

Outras medidas importantes incluem:

- Ativar autenticação multifator;

- Usar métodos resistentes a phishing, como chaves de acesso;

- Bloquear métodos antigos de login;

- Revisar acessos suspeitos com frequência;

- Treinar equipes para reconhecer fraudes digitais; e

- Limitar o uso do login por código de dispositivo quando não houver necessidade.

O caso mostra que golpes digitais estão se tornando mais sofisticados e menos dependentes do roubo tradicional de senha. Em vez disso, criminosos buscam convencer o próprio usuário a liberar o acesso.

Para empresas, o alerta da Microsoft reforça a necessidade de investir em monitoramento, políticas de segurança e orientação constante aos funcionários.